Az elmúlt hetek híradásaiban többször felbukkant az Anonymus csoport neve, többek között azért, mert magyarországi szárnyuk is felhívta magára a figyelmet néhány, nagy visszhangot kiváltó akcióval. De valóban nagy volt a visszhang? Eljutottak-e ezek a hírek a hazai internetezőkhöz, és egyáltalán hallottak-e már az Anonymusról? Mit gondolnak a csoport tevékenységéről: szimpatizálnak-e velük, vagy épp ellenkezőleg? Ezekre a kérdésekre kereste a választ – a Petőfi Rádió Netidők c. műsorának felkérésére – az NRC április végén végzett felmérése, amelyből az is kiderült, a hazai netpolgárok fantáziájában hogy néz ki a tipikus hacker. A kutatási összefoglaló után az eredményeket kommentálja Keleti Arthur az Informatikai Biztonság Napja rendezvény főszervezője, a Netidők rádióműsor IT biztonsági szakértője.

A „hacker” azon szakkifejezések közé tartozik, amelyet a közbeszéd meglehetősen leegyszerűsítve, használ – a mindennapi nyelvben és a sajtóban is leginkább negatív kontextusban jelenik meg. A kifejezéssel egyébként szinte minden hazai internetező találkozott már, és nagy többségük (a netpolgárok 87 százaléka) úgy véli, tisztában is van a jelentésével. Jellemzően a számítógépes hálózatok, adatbázisok és internetes oldalak feltörését kapcsolják hozzájuk.

A legismertebb – és a közelmúlt híreiben gyakran szereplő – Anonymus csoportosulásról ugyanakkor csak a magyar internethasználók 55 százaléka hallott, és közülük is csak minden második tudja (vagy véli úgy, hogy tudja), hogy mi a tevékenységük lényege, célja. A netpolgárok kétharmada tehát vagy egyáltalán nem találkozott az Anonymus nevével, vagy ha találkozott is, nem igazán tudja mihez kötni őket. Érdekes ugyanakkor, hogy a hackerek hazai akcióinak híre több embert ért el, mint a csoporté. Az Alaptörvény átírásáról és a Jobbik honlapjának elérhetetlenné tételéről egyaránt a netezők egyharmada (a két akció legalább egyikéről pedig közel fele) hallott – köztük olyanok is, akiknek amúgy az Anonymus neve nem sokat mond.

A csoport tevékenysége némiképp megosztja a magyar internethasználókat. Bár csak 7 százalékuk szimpatizál velük, csupán minden ötödik netező ellenzi teljes mértékben a tevékenységüket. A többség tehát vagy felemásan ítéli meg a csoport működését (40% egyes akcióikat szimpatikusnak találja, másokat viszont nem), vagy egyáltalán nem tud ítéletet alkotni róla (a netezők harmadának nincs véleménye). A férfiak és a fiatalabbak egyrészt tájékozottabbak is az Anonymus tevékenységét illetően, mint a nők vagy az idősebb internetezők; másrészt előbbiek között a szimpatizánsok is nagyobb arányban fordulnak elő, mint az utóbbiak körében. Ezzel összhangban van az a – kissé talán meglepő – adat, miszerint az Anonymus-ügyben leginkább tájékozottak között több a szimpatizáns, mint az elutasító – igaz, a nagy többség ebben a körben sem csak feketén vagy fehéren látja a csoport működését.

Huszonéves egyedülálló férfi

De vajon milyen emberek tartoznak az Anonymushoz? Milyen lehet egy tipikus hacker? Bár jópár hollywoodi produkció alakíthatja a hackerekről kialakult képet, azért mindenképp izgalmas megnézni, egy átlagos internetező milyennek képzeli el őket.

Nos, abban gyakorlatilag az összes hazai netpolgár egyetért, hogy a tipikus hacker férfi, aki jellemzően a húszas, esetleg a harmincas éveiben jár, és egyedülálló. A nagy többség művelt, ugyanakkor saját tudásával kérkedő embernek képzeli, aki inkább liberális, mint tekintélyelvű, emellett viszont a felelőtlen címkét is többen ragasztják rá, mint a felelősségteljest. Abban már erőteljesebben megoszlik az internetezők véleménye, hogy a hackerek jellemzően sikeresek vagy inkább sikertelenek-e az életben, mint ahogy abban is, hogy közömbösek vagy nyitottak-e mások problémáira.

Az ellentmondásos megítélés abból is fakadhat, hogy a hackerek tevékenységének célja nagyon különböző lehet, és ezek társadalmi megítélése is jelentősen eltér egymástól. A számítógépes hálózatok haszonszerzés céljából történő feltörését, az adathalászatot szinte mindenki elítéli, ráadásul a jelenség a biztonságérzetünket is csökkenti: az internetezők kétharmada tart attól, hogy személyes hátránya, kára származhat egy hacker-támadásból.

Ugyanakkor ha más motívumok vannak a hekkelés mögött, az internetezők egy része sokkal elfogadóbb. Komoly biztonsági rendszerek öncélú feltörését (ami tulajdonképpen a hacker képességének egyfajta demonstrálása) a hazai netpolgárok egynegyede tartja valamennyire elfogadhatónak, míg azt, ha egy akció célja felhívni a figyelmet valamilyen vélt vagy valós társadalmi problémára (például a kifogásolt tartalom blokkolásával), már az internetezők közel fele képes tolerálni, sőt 20 százalék teljes mértékben el tudja fogadni az ilyen céllal történő hekkelést.

Kurucz Imre

A felmérést az NRC 2012. április 24-28. között végezte 1000 internet-használó online megkérdezésével. Az adatbázist az Millward Brown – TNS Hoffmann NOK kutatásának offline adataival súlyoztuk, így az a legfontosabb demográfiai ismérvek tekintetében reprezentatív a legalább hetente internetező 18-69 éves magyar lakosságra nézve.

Az IT biztonsági szakértő kommentárja

„Az emberek nem ok nélkül félnek a hackerektől.” – mondja a kutatással kapcsolatban Keleti Arthur, az Informatikai Biztonság Napja rendezvény főszervezője, a Netidők rádióműsor „biztonsági őre”.

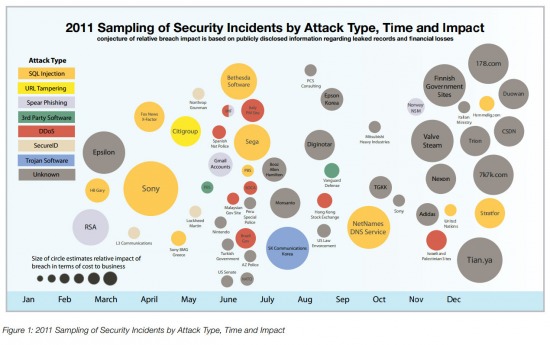

„Az elmúlt pár év alaposan átrendezte a hacker közösségeket, az egyéni motivációkkal rendelkező, gyakran súlytalan és egyedül tevékenykedő hackerek után megjelentek a politikai vagy „közcélokat” szolgáló hacktivista csoportok (mint pl. az Anonymous), de a világ országai által „államilag finanszírozott” titkos hackercsoportok is. Ezek a szervezett csoportok több olyan adatlopásért, vállalati vagy állami rendszer leállításáért felelősek, amelyek közvetlenül hatnak az internetezőkre és az állampolgárokra ezért a biztonsági szakértők körében egyre többen gondolják úgy, hogy a hidegháború mintájára a világban ma aktív kiberháború zajlik, az önállóan vagy megbízásra tevékenykedő hacker csoportok és az informatikai védelemért felelős szervezetek között.”

Keleti úgy véli: „A kutatás visszaigazolja, hogy a felhasználók érzékelik az elmúlt évek növekvő hacker aktivitást mutató trendjét és ezt a vállalatok és az állami szervezetek ugyanígy a saját bőrükön tapasztalják. Ugyanakkor látható, hogy az internetezők tévesen ítélik meg az átlag hacker életkorát, amely a valóságban sokkal inkább 14-35 év között mozog és kérdés, hogy vajon milyennek gondolnák a hackerek valódi motivációit, amely sokszor adatok eltulajdonítása, az azzal való feketepiaci kereskedés vagy ipari- esetleg állami kémkedés vagy szabotázs.”

A biztonsági szakértő hozzáteszi: „Természetesen az IT Biztonsági szakma használja a hackerek tudását is, amikor a védelem megszervezését végzi. A védekezésben 5-10% szerep mindig jut az úgynevezett etikus hackereknek, akik ismerik a gépek és az internet használók titkait, de azokat szabályozott keretek között, jó célra használják fel.”

Utolsó kommentek